SICUREZZA INFORMATICA: COME MIGLIORARELA CONSAPEVOLEZZA DEI TUOI COLLABORATORI

LA CONSAPEVOLEZZA DEI TUOI COLLABORATORI

STAI CERCANDO DI PROTEGGERE LA TUA AZIENDA DA ATTACCHI INFORMATICI?

LA FORMAZIONE E' DIVENTATA LA PRIORITA'

LA FORMAZIONE E' DIVENTATA LA PRIORITA'

Write your awesome label here.

"LA CAUSA DI OLTRE L'80% DEGLI ATTACCHI HACKER E' DOVUTA AD UN ERRORE UMANO"

LA TECNOLOGIA DA SOLA NON E' SEMPRE SUFFICIENTE PER EVITARE UN ATTACCO HACKER

Write your awesome label here.

E' URGENTE COSTRUIRE

UN ROBUSTO FIREWALL UMANO

E' URGENTE COSTRUIRE

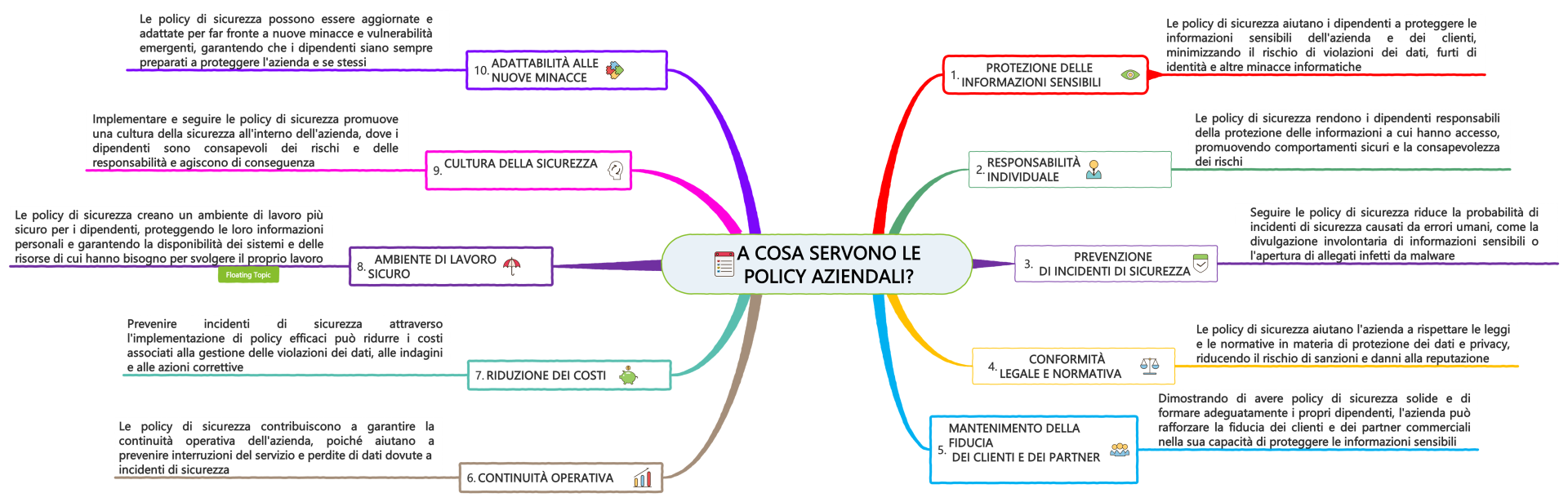

La formazione più di ogni altra misura tecnologica, diventa quindi essenziale per creare un ambiente dove la conoscenza diventa elemento collaborativo strategico per maturare la cultura della consapevolezza al fine di contrastare gli attacchi hacker e proteggere l'organizzazione.

Le soluzioni tecnologiche possono cercare di fermare o limitare un attacco dopo che questo è entrato, mentre la formazione lo stronca sul nascere. Una volta che l'utente ha cliccato su un link o allegato malevolo, è molto difficile che la tecnologia lo riesca a contenere, mentre con la formazione mirata è lo stesso utente che riconoscendo l'attacco, non clicca e quindi impedisce all'attacco hacker di attecchire.

COSTRUIRE UN ROBUSTO FIREWALL UMANO

RICONOSCERE

UN ATTACCO INFORMATICO

UN ATTACCO INFORMATICO

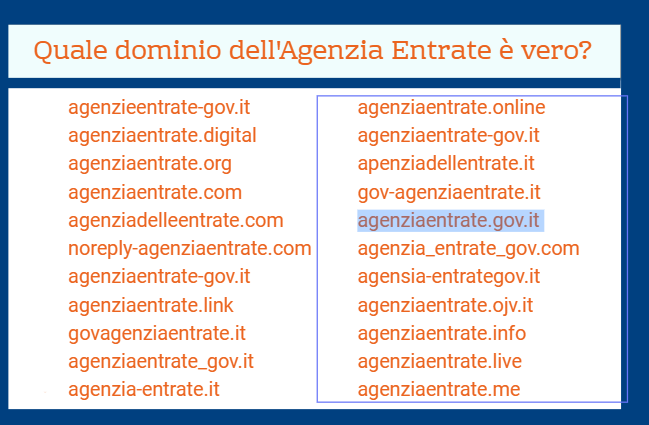

Rendere le persone autonome nel riconoscere gli attacchi social engineering, imparando gradualmente a fermarsi ed a riflettere prima di cliccare su un link o aprire un allegato sospetto, costituisce il vero tassello che separa il successo di un attacco da un'efficace difesa dei sistemi informatici.

SAPERSI DIFENDERE

CON AZIONI CORRETTE

CON AZIONI CORRETTE

Imparare ad agire correttamente di fronte ad un attacco hacker, richiede non solo di accrescere le proprie conoscenze tecniche, ma anche di capire l'importanza delle procedure aziendali che consentono alle persone di agire in modo coordinato ed efficace, come un vero e proprio firewall umano.

LA NOSTRA SOLUZIONE: FORMARE LE PERSONE PER DIFENDERE LA TUA ORGANIZZAZIONE

POSSIAMO COSTRUIRE UN PROGRAMMA DI FORMAZIONE PERSONALIZZATO FOCALIZZATO SULLE CARATTERISTICHE DELLA TUA ORGANIZZAZIONE, STRUTTURATO SU PIU' LIVELLI DI SERVIZI INTEGRATI

CORSO SUI FONDAMENTI

DI CYBER SECURITY

DI CYBER SECURITY

INTERVENTI FORMATIVI

DEDICATI DEI DOCENTI

DEDICATI DEI DOCENTI

I discenti vengono supportati durante tutto il percorso di formazione chiarendo ogni dubbio, nonché organizzando specifici webinar che trattano casi reali di attacco hacker fase per fase.

PHISHING SIMULATO PERSONALIZZATO

Tramite simulazioni di phishing si va ad individuare chi all’interno dell’azienda è più propenso a sbagliare per aiutarlo, con una formazione più specifica e personalizzata, a capire i propri errori.

POSSIAMO COSTRUIRE UN PROGRAMMA DI FORMAZIONE PERSONALIZZATO FOCALIZZATO SULLE CARATTERISTICHE DELLA TUA ORGANIZZAZIONE, STRUTTURATO SU PIU' LIVELLI DI SERVIZI INTEGRATI

PER APPROFONDIRE VISIONA LE SLIDE QUI SOTTO

(puoi utilizzare in basso a destra l'opzione full screen)

Sei interessato? Contattaci!

CHI SIAMO

Stefano Benato